Центральная Азия в киберзависимости от США: угроза безопасности региона

Центральная Азия сталкивается с рисками из-за зависимости от американской системы кибербезопасности CVE. Эта система, выявляющая уязвимости в программном обеспечении, недавно едва не лишилась финансирования США. Следовательно, региону необходима собственная система кибербезопасности. Только так можно защитить критическую инфраструктуру и обеспечить цифровой суверенитет. Без этого страны останутся уязвимыми перед глобальными киберугрозами.

Кризис финансирования CVE

На прошлой неделе США чуть не подорвали глобальную систему защиты от киберугроз. Программа Common Vulnerabilities and Exposures (CVE), созданная MITRE Corporation, едва не осталась без средств. К счастью, Агентство по кибербезопасности и безопасности инфраструктуры (CISA) продлило финансирование на 11 месяцев. Тем не менее, этот инцидент выявил уязвимость системы. Если CVE прекратит работу, обмен данными об угрозах станет хаотичным. Задержки в обновлении базы увеличат риски атак. Для Центральной Азии это особенно опасно, учитывая зависимость региона от CVE.

Роль CVE в глобальной кибербезопасности

CVE, созданная в 1999 году, стала «дитем глобализации». До этого у каждого производителя решений по кибербезопасности была своя база уязвимостей. Это создавало путаницу в обмене данными. Сегодня CVE содержит свыше 270 тыс. записей. Она помогает оценивать критичность уязвимостей и предлагать решения. Ею пользуются разработчики и администраторы по всему миру, включая Центральную Азию. Без CVE региональные компании и госструктуры столкнутся с трудностями в выявлении угроз.

Альтернативы и их ограничения

Существуют альтернативные системы, такие как OSV, VulDB, NVD и Exploit Database. Однако ни одна из них не способна быстро заменить CVE. Перестройка информационных потоков и автоматизация обработки данных займут годы. Более того, эти системы менее универсальны. Для Центральной Азии переход на альтернативу будет сложным. Регион пока не обладает достаточными ресурсами для создания полноценной замены.

Киберугрозы в Центральной Азии

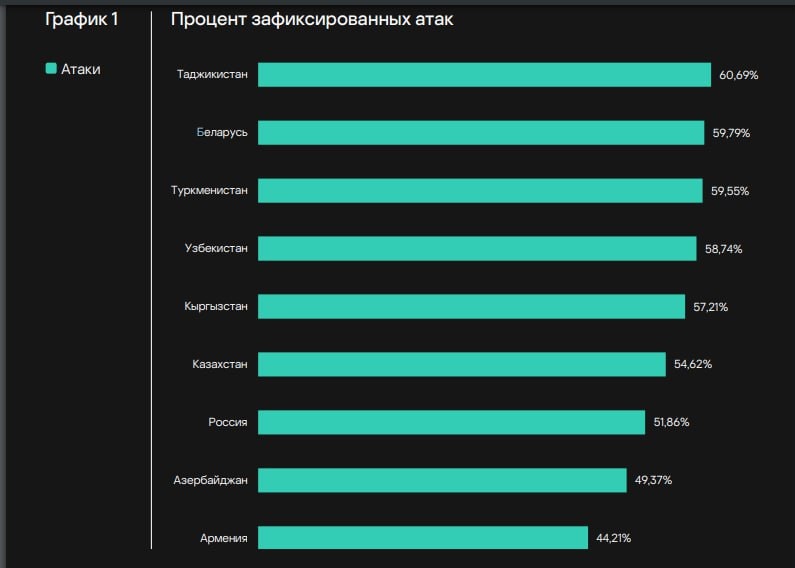

Согласно «Глобальному индексу кибербезопасности» 2023 года, страны Центральной Азии отстают в кибербезопасности. Ни одна из них не вошла в группу лидеров (Role-modelling). Казахстан и Узбекистан попали в группу Advancing, Кыргызстан — в Establishing, а Таджикистан и Туркменистан — в Evolving. Это указывает на необходимость развития. По данным «Лаборатории Касперского», Таджикистан в 2024 году стал лидером по числу кибератак в СНГ (60,69%). За ним следуют Туркменистан (59,55%), Узбекистан (58,74%), Кыргызстан (57,21%) и Казахстан (54,62%).

Основные мишени атак — финансы (28%), строительство (24%), производство (14%) и транспорт (9%). Хакеры выбирают организации со слабой защитой. Следовательно, регионам нужно усиливать техническую защиту и цифровую грамотность.

Риски зависимости от внешних систем

Зависимость от CVE и зарубежного оборудования угрожает безопасности региона. Импортная техника может содержать шпионские программы или «логические бомбы». В критический момент они способны вывести системы из строя. Кроме того, решения американских администраций непредсказуемы. Прекращение финансирования CVE — лишь один пример. Для Центральной Азии это сигнал к действию. Собственная система кибербезопасности — единственный путь к суверенитету.

Рекомендации для развития кибербезопасности

Для защиты от киберугроз Центральной Азии необходимо разработать комплексную стратегию. Во-первых, следует создать региональную систему выявления уязвимостей. Она должна быть независимой от CVE и учитывать местные особенности. Например, совместный центр кибербезопасности в рамках ШОС или ЕАЭС мог бы координировать усилия. Казахстан, как лидер региона, может взять на себя инициативу. Это потребует инвестиций в исследования и разработки.

Во-вторых, важно развивать местное производство оборудования и софта. Импортозамещение снизит риски скрытых угроз. Узбекистан и Казахстан уже имеют опыт в IT-секторе. Совместные технопарки и стартапы помогут создать защищенные решения. Например, разработка собственных операционных систем и антивирусов укрепит суверенитет.

В-третьих, необходимо повысить цифровую грамотность населения. Образовательные программы для школ, вузов и госслужащих снизят риски фишинга и утечек. Кыргызстан и Таджикистан, где атаки наиболее часты, должны запустить кампании по кибергигиене. Обучение сотрудников компаний, особенно в финансах и строительстве, также критично.

В-четвертых, региональное сотрудничество нужно усилить. Обмен данными об угрозах между странами повысит устойчивость. Например, создание общей базы киберинцидентов в Центральной Азии ускорит реагирование. Туркменистан, отстающий в кибербезопасности, может присоединиться к инициативам соседей.

В-пятых, стоит привлекать международных партнеров, сохраняя независимость. Сотрудничество с Россией и Китаем, входящими в группу Advancing, даст доступ к технологиям. Однако важно избегать новой зависимости. Договоры должны гарантировать передачу знаний и локализацию производства.

В-шестых, нужно укреплять законодательство. Единые стандарты кибербезопасности для региона упростят защиту. Например, законы о защите данных и обязательной сертификации софта снизят риски. Казахстан и Узбекистан могут стать примером для других.

Наконец, инвестиции в кадры — ключевой приоритет. Подготовка специалистов по кибербезопасности в вузах региона обеспечит долгосрочную устойчивость. Совместные программы с ведущими IT-университетами России, Китая или Индии помогут. Стипендии и гранты для студентов в этой сфере привлекут таланты.

Реализация этих мер потребует координации на уровне правительств. Создание регионального совета по кибербезопасности ускорит процесс. Прозрачность и равное участие стран обеспечат успех. В конечном итоге, независимая система кибербезопасности защитит Центральную Азию от внешних угроз и укрепит ее цифровой суверенитет.